Petya / NotPetya - Infos zur aktuellen Cyberattacke

Nach "WannaCry" kommt nun "Petya" - erneuter Cyberangriff auf Unternehmen und Behörden aus aller Welt.

"Petya" oder „NotPetya“?

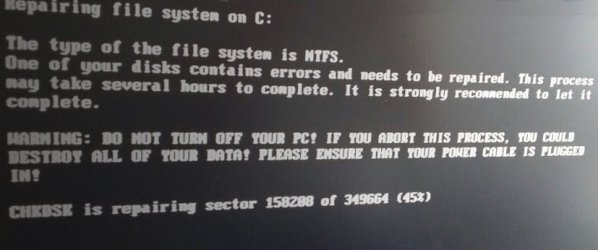

Der Name für die aktuelle Cyberattacke, die seit gestern um sich greift, ist den meisten Medienberichten zufolge „Petya“. Grund dafür: Petya ist an sich nicht unbekannt. Bereits Anfang 2016 sorgte die Ransomware erstmals für Aufruhr. Der Kryptotrojaner verschlüsselte nicht nur bestimmte Dateien auf den betroffenen Rechnern, sondern befiel den Boot-Bereich der primären Festplatte. Dies verhinderte den Start des Betriebssystems an sich und forderte anstatt dessen zur Lösegeld-Zahlung auf – zahlbar in Bitcoins.

Nach Angaben von Kaspersky, die die aktuelle Angriffswelle untersucht haben, weist die aktuelle Cyberattacke jedoch diverse Unterschiede zu Petya aus dem vergangenen Jahr auf. Darum wird mittlerweile teilweise auch von „NotPetya“ bzw. auch einer neuen Variante von Petya gesprochen. Weitere verwendete Namen sind "exPetr" oder aber "Petwrap". Wir sprechen in diesem Blogartikel bis auf Weiteres von "Petya".

Die aktuelle Cyberattacke hat Medienberichten zufolge den Ursprung in einer ukrainischen Software, um sich zu verbreiten. Immer mehr Unternehmen melden, von Petya gehackt worden zu sein. So unter anderem das deutsche Unternehmen Beiersdorf, das US-Pharmaunternehmen Merck, die Anwaltskanzlei DLA Piper, der Nahrungsmittelkonzern Mondelēz, der Medienkonzern WPP sowie der Industriekonzern Saint Gobain. Auch die Containerlinie Maersk, der Ölkonzern Rosneft, die ukrainische Zentralbank und das tschechische Kernkraftwerk Tschernobyl sind betroffen.

Was ist über Petya bislang bekannt?

Das BSI (Bundesamt für Sicherheit in der Informationstechnik) nimmt derzeit technische Analysen Petya betreffend vor, u.a. im Austausch mit nationalen und internationalen Partnern. Auch im Nationalen Cyber-Abwehrzentrum (Cyber-AZ) wird eine Bewertung der bislang bekannt gewordenen Fakten vorgenommen, im permanenten Austausch mit den beteiligten Behörden.

Nach Angaben vom BSI, setze die neue Variante von Petya auf die vom WannaCry-Angriff bekannte Sicherheitslücke in Windows Dateifreigaben (SMB) zum Eindringen in ein Netzwerk und um Rechner zu infizieren."In internen Netzen benutzt Petya zusätzlich ein gängiges Administrationswerkzeug zur Weiterverbreitung und kann damit auch Systeme befallen, die auf aktuellem Patchstand sind."

Was tun wenn man gehackt wurde?

Von der Schadsoftware betroffene Firmen werden gebeten, das Bundesamt für Sicherheit in der Informationstechnik zu kontaktieren um ihren Fall zu melden.

Im Falle von Petya werden die betroffenen Unternehmen aufgefordert, per Mail Kontakt mit den Erpressern aufzunehmen um das Lösegeld zu bezahlen. Aktuell ist das aber gar nicht mehr mögllich, da das dafür beim Berliner Mailprovider Posteo angelegte Postfach nach Bekanntwerden des Angriffs durch den Betreiber gesperrt wurde, d.h. es werden auch keinerlei eingehende Mails mehr angenommen, wie Posteo auf seiner Website schreibt.

Auffallend an der aktuellen Petya-Cyberattacke ist, dass es sich scheinbar um einen „absichtlichen, bösartigen und destruktiven Angriff“ und weniger um einen klassischen Erpressungstrojaner handele, mit dem viel Lösegeld erpresst werden solle. Aktuellen Analysen von Sicherheitsexperten zufolge sei die Schadsoftware nicht in der Lage, die am System vorgenommenen Änderungen rückgängig zu machen. Stattdessen soll sie scheinbar nur den Zweck verfolgen, Daten irreversibel zu zerstören. Sprich, es solle offensichtlich mehr Chaos erzeugt werden, als Geld zu scheffeln. Dann wäre von einem so genannten Wiper und keinem Erpressungstrojaner die Rede. Dennoch sei es noch zu früh, um über die genaue Herkunft der neuen Petya-Variante und die genauen Hintergründe der Angriffswelle zu spekulieren.

Wie kann man sich vor Petya schützen?

Wie andere auch, raten wir dazu, umgehend alle Updates auf Windows-Rechner aufzuspielen. Dennoch kann man nicht sicher sein, ob dies als Schutzmaßnahme ausreicht, da der genaue Verbreitungsweg noch nicht ergründet ist. Wir halten Sie bzgl. Bekanntwerden neuer Infos auf dem Laufenden.

Weitere wichtige Tipps zum Schutz vor Ransomware

- Die Software auf dem Rechner sollte immer auf dem neuesten Stand sein.

- Zudem sollte eine Firewall installiert sein, die den Datenverkehr auch innerhalb des eigenen Netzwerks überwacht.

- Ein frisches Backup auf dem Rechner ist ebenfalls empfehlenswert. Daraus kann man einen betroffenen Computer wiederherstellen, dann fehlen ggf. nur ein paar Daten der vergangenen Tage.

- Generell gilt zum Schutz vor Ransomware, dass man nicht übereilt auf Links in E-Mails klicken solle, hinter denen sich ein Trojaner verstecken könnte.

Wir unterstützen Sie und Ihre IT!

Sie sind unsicher, ob Petya oder andere Ransomware auch Ihre Rechner befallen kann?

Wir erstellen gemeinsam mit Ihnen eine Risikoanalyse Ihrer IT-Infrastruktur.

Auf Basis dieser Analyse beraten wir Sie umfassend bzgl. möglicher Maßnahmen und Verbesserungen. Das hilft Ihnen, die weiteren Schritte zur Sicherheit Ihrer IT-Infrastruktur zu entscheiden.

Effizienten Schutz vor Viren, Würmern und anderen Cyberattacken bietet Ihnen beispielsweise auch unser professionelles Patchmanagement.

- Wir schließen Ihre Sicherheitslücken, korrigieren Fehler und stellen die Betriebsbereitschaft Ihrer Software sicher.

- Wichtige Updates werden regelmäßig von uns überwacht.

- Wir berichten monatlich über den aktuellen Patchstatus aller Clients.

Sprechen Sie uns an. Wir beraten Sie gerne.

Weiterführende Infos zur Cyberattacke „Petya“ gibt’s hier:

https://www.bsi.bund.de/DE/Presse/Pressemitteilungen/Presse2017/PM_petya_global_27062017.html