Wenn Webseiten, Kundenportale, VPN-Zugänge, APIs oder Mailserver plötzlich nicht mehr erreichbar sind, ist nicht immer eine technische Störung die Ursache. Häufig steckt ein gezielter DoS- oder DDoS-Angriff dahinter.

Im Folgenden werden die Unterschiede zwischen Denial-of-Service (DoS) und Distributed Denial-of-Service (DDoS) erläutert.

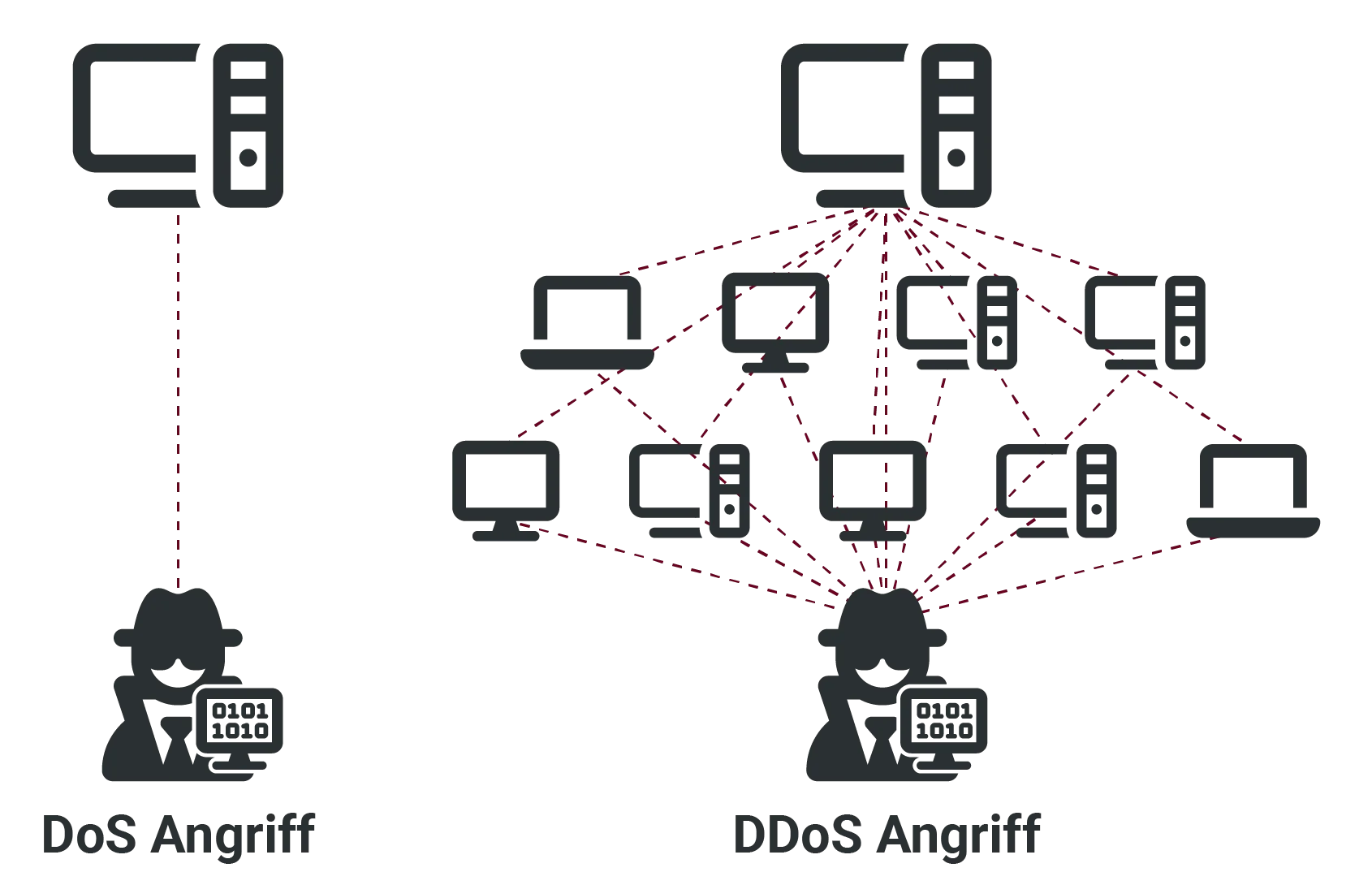

Denial of Service, kurz DoS, bedeutet sinngemäß „Dienstverweigerung“ bzw. „Außer Betrieb setzen“. Ein DoS-Angriff zielt darauf ab, einen Online-Dienst durch eine große Menge an Datenverkehr aus einem einzelnen System zu überlasten, bis der Dienst nicht mehr zuverlässig erreichbar ist oder vollständig ausfällt.

Bei einem DDoS-Angriff, wird ein Ziel nicht nur von einem einzelnen System attackiert. Stattdessen greifen viele unterschiedliche Systeme gleichzeitig an, um zu erreichen, dass die Dienste nicht mehr erreichbar sind. Durch die hohe Anzahl der gleichzeitig angreifenden Systeme sind die DDoS-Angriffe besonders wirksam.

Ein DDoS-Angriff zielt darauf ab, Netzwerke, Server oder Dienste durch massenhafte Requests aus vielen verteilten Quellen zu überlasten. Dabei erzeugen zahlreiche eingebundene Systeme so viel Traffic, dass legitime Anfragen nur verzögert oder gar nicht mehr verarbeitet werden. Im Unterschied zu einem DoS-Angriff erfolgt der Cyberangriff nicht von einer einzelnen Quelle, sondern über ein verteiltes Botnet, wodurch Erkennung, Zuordnung und Abwehr deutlich erschwert werden.

Für Administratoren wird es dadurch schwieriger, den Angriff schnell zu erkennen, einzelne Angriffsquellen zu blockieren und den legitimen Datenverkehr vom schädlichen Traffic zu unterscheiden.

Schaubild: Unterschied zwischen DoS-Angriff und DDoS-Angriff (eigene Darstellung)

DDoS-Angriffe sind weitaus komplexer auszuführen als DoS-Angriffe. Gerade in Bezug auf ihre Komplexität sind DDoS-Angriffe oft besonders gefährlich:

Sie belasten Bandbreite, Server, Firewalls und andere Netzwerkkomponenten massiv und können im schlimmsten Fall ganze Webseiten, Anwendungen oder Netzwerke lahmlegen. Sowohl firmeneigene Systeme aber auch private Geräte können zur Zielscheibe solcher Cyberattacken werden.

Ein DDoS-Angriff kann Stunden aber auch Tage dauern. Manchmal werden auch mehrere Unterbrechungen während eines einzelnen Angriffs verursacht.

DoS- und DDoS-Angriffe können auf unterschiedliche Weisen erfolgen. Zu den häufigsten Varianten bei DDoS-Angriffen zählen SYN-Floods, HTTP-Floods und UDP-Floods, während es bei DoS-Angriffen die sogenannten ICM- oder PING-Floods oder LOIC-Angriffe sind.

Bei einer SYN-Flood wird das TCP-Verbindungsverfahren ausgenutzt. Der Angreifer sendet massenhaft Verbindungsanfragen an den Zielserver, schließt diese aber nicht vollständig ab. Der Server hält für diese halboffenen Verbindungen Ressourcen bereit und wartet auf eine Antwort, die nie kommt. Werden zu viele solcher Anfragen erzeugt, sind die Ressourcen erschöpft und legitime Verbindungen können nicht mehr verarbeitet werden.

Eine HTTP-Flood richtet sich gegen Webserver oder Webanwendungen. Dabei werden sehr viele scheinbar normale HTTP-Anfragen erzeugt, zum Beispiel auf Webseiten, Login-Bereiche, Suchfunktionen oder APIs. Da die Anfragen auf den ersten Blick legitim wirken, sind sie schwerer zu filtern. Ziel ist es, Rechenleistung, Speicher, Datenbankzugriffe oder Bandbreite so stark zu belasten, dass echte Nutzer die Anwendung nicht mehr erreichen.

Bei einer UDP-Flood wird das Ziel mit einer großen Menge an UDP-Paketen überflutet. Da UDP verbindungslos arbeitet und keinen Verbindungsaufbau wie TCP benötigt, lassen sich solche Angriffe mit vergleichsweise wenig Aufwand erzeugen. Die Zielsysteme müssen die Pakete dennoch verarbeiten, was Bandbreite, CPU und Netzwerkkomponenten stark belasten kann.

Eine ICMP-Flood, auch Ping-Flood genannt, nutzt massenhaft ICMP-Echo-Requests. Normalerweise wird ICMP für Diagnosezwecke verwendet, etwa mit dem Ping-Befehl. Bei einem Angriff werden jedoch so viele Anfragen gesendet, dass Netzwerkgeräte oder Server überlastet werden. Die Folgen können hohe Latenzen, Datenpaketverluste oder vollständige Nichterreichbarkeit sein.

LOIC steht für „Low Orbit Ion Cannon“ und ist ein bekannt gewordenes Tool, das ursprünglich für Netzwerktests genutzt wurde, aber auch für einfache DoS- oder DDoS-Angriffe missbraucht werden kann. Dabei senden mehrere Systeme gleichzeitig HTTP-, TCP- oder UDP-Traffic an ein Ziel. Solche Angriffe sind technisch meist weniger komplex, können aber kurzfristig Dienste überlasten.

Da ein DDoS-Angriff oftmals weitreichende Folgen hat für Unternehmen, wird im Folgenden auf Präventionsmaßnahmen in Bezug auf DDoS eingegangen.

DDoS-Prävention umfasst eine Kombination aus organisatorischen und technischen Maßnahmen.

Neben den oben genannten Maßnahmen gibt es weitere Bausteine zur Reduzierung von DDoS-Risiken:

In Kombination mit klaren Notfallprozessen sowie den technischen und organisatorischen Maßnahmen entsteht so ein mehrschichtiges Schutzkonzept gegen DDoS-Angriffe, das die Verfügbarkeit geschäftskritischer Systeme nachhaltig stärkt.

DDoS-Angriffe sind kein reines Netzwerkproblem. Sie bedrohen die Verfügbarkeit zentraler Geschäftsprozesse und können Webseiten, Portale, Mailserver, DNS, VPN-Zugänge und APIs gleichzeitig betreffen. Unternehmen brauchen eine umfassende und zukunftsfähige Strategie aus technischen und organisatorischen Maßnahmen, klare Prozesse und nachhaltige Präventionsmaßnahmen, um für DDoS-Angriffe oder auch DoS-Angriffe gewappnet zu sein.

Um Ihnen ein optimales Erlebnis zu bieten, verwenden wir Technologien wie Cookies, um Geräteinformationen zu speichern und/oder darauf zuzugreifen. Wenn Sie diesen Technologien zustimmst, können wir Daten wie das Surfverhalten oder eindeutige IDs auf dieser Website verarbeiten. Wenn Sie Ihre Zustimmung nicht erteilen oder zurückziehen, können bestimmte Merkmale und Funktionen beeinträchtigt werden.

Abonnieren Sie unseren Newsletter und erhalten Sie regelmäßig aktuelle Updates aus der IT-Welt.