Warum ein Passwort allein heute nicht mehr ausreicht

In der IT-Praxis sieht man zusehends, dass ein starkes Passwort allein keinen ausreichenden Schutz mehr bietet. Phishing, Spam und wiederverwendete Zugangsdaten machen klassische Login-Verfahren angreifbar. Genau hier setzt die Zwei-Faktor-Authentisierung (2FA) an.

Unter Zwei-Faktor-Authentisierung versteht man ein Verfahren zur Zugriffskontrolle, bei dem sich ein Benutzer mit zwei voneinander unabhängigen Faktoren identifiziert. Die Kombination dieser beiden Komponenten erhöht die Sicherheit gegenüber einfachen passwortbasierten Anmeldungen deutlich.

2FA ergänzt demnach den Anmeldeprozess um eine zusätzliche Sicherheitsstufe. Selbst wenn ein Passwort gehackt wurde, bleibt der Zugriff in vielen Fällen blockiert, weil ein weiterer, unabhängiger Faktor für den finalen Zugriff oder Login erforderlich ist. Für Unternehmen, öffentliche Einrichtungen und auch Privatanwender ist das heute einer der wirksamsten Schritte, um Konten, Systeme und sensible Daten besser abzusichern.

Die Begriffe Authentisierung und Authentifizierung werden häufig gleichbedeutend verwendet, bezeichnen jedoch unterschiedliche Teilprozesse bei einem Anmeldevorgang. Zudem gibt es den gängigen Begriff der Multi-Faktor-Authentisierung, der im Folgenden erklärt wird.

Hier authentisiert sich ein Benutzer und weist seine Identität gegenüber einem System nach, zum Beispiel mit einem Passwort, einer PIN oder einer Chipkarte.

Im Anschluss authentifiziert – also prüft das System, ob diese Angaben gültig sind und die Identität damit tatsächlich bestätigt werden kann.

Der Begriff der Multi-Faktor-Authentisierung (MFA) im Bereich der Zugriffskontrollverfahren ist sehr gängig. Wie der Name schon sagt, werden bei der Multi-Faktor-Authentisierung mehrere Faktoren für einen Anmeldeprozess miteinander kombiniert.

Bei der MFA können – wie bei der 2FA – demnach zwei oder auch mehr als zwei Berechtigungsnachweise miteinander kombiniert werden, was den Identitätsdiebstahl noch weiter erschwert und den Anmeldevorgang zeitlich etwas verlängert.

Jede 2FA ist demnach eine Form der MFA, aber nicht jede MFA ist nur eine 2FA.

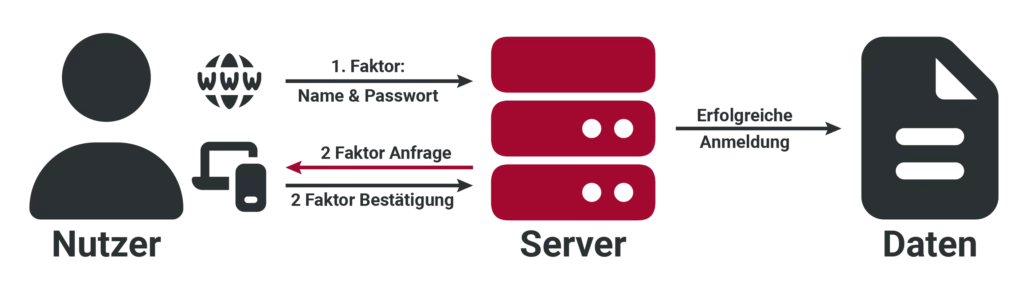

Bei der Zwei-Faktor-Authentisierung erfolgt zunächst die Anmeldung i.d.R. über die Eingabe von Name und Passwort als ersten Faktor. Nach dessen Validierung wird der Zugriff nun aber nicht unmittelbar freigegeben, sondern erst nach erfolgreicher Prüfung eines weiteren, zweiten Faktors.

Dadurch wird verhindert, dass ein gehacktes Kennwort allein ausreicht, um unbefugten Zugriff auf Daten oder Systemfunktionen zu ermöglichen.

Die 2 Faktoren zur Authentisierung stammen aus unterschiedlichen Kategorien:

Entscheidend ist dabei die Kombination der verschiedenen Kategorien, um höchstmögliche Sicherheit zu gewährleisten.

Nicht jedes Verfahren bietet das gleiche Sicherheitsniveau.

Die oben genannten drei Kategorien der 2FA (Wissen, Besitz und Biometrie) lassen sich in die folgenden Systeme einteilen:

Einmalkennwörter, auch OTPs oder TANs genannt, gehören zu den am weitesten verbreiteten Verfahren der 2FA. Sie werden entweder zeitbasiert oder ereignisbasiert erzeugt und sind nur für kurze Zeit gültig.

Typische Varianten:

Aus technischer Sicht gilt: App- oder hardwarebasierte Verfahren sind klar vorzuziehen. Die Übermittlung per SMS ist zwar noch verbreitet, aber sicherheitstechnisch schwächer. Problematisch wird es vor allem dann, wenn dasselbe Gerät sowohl für den Login als auch für den Empfang der TAN genutzt wird. Dann ist die Trennung der Faktoren nur eingeschränkt gegeben.

Besonders stark sind Verfahren, bei denen ein privater kryptographischer Schlüssel sicher gespeichert und für die Anmeldung bei der Zwei-Faktor-Authentisierung verwendet wird.

Dazu zählen unter anderem:

Hier liegt der wesentliche Sicherheitsvorteil darin, dass der private Schlüssel das Gerät nicht verlässt. Das reduziert Angriffsflächen deutlich. Gerade hardwaregestützte Verfahren sind deshalb für sensible Unternehmenszugänge besonders empfehlenswert.

Biometrische Merkmale können ebenfalls ein zweiter Faktor für die Authentisierung sein. Dabei wird ein zuvor erfasstes körperliches Merkmal überprüft, um die Identität der Person zu bestätigen.

Hier gibts es:

Beim Einsatz biometrischer Merkmale muss die Umsetzung technisch sauber erfolgen – am besten inklusive Lebenderkennung, damit das System z.B. nicht mit einem Foto ausgetrickst werden kann. In professionellen Umgebungen ist Biometrie vor allem dann sinnvoll, wenn sie mit einem Besitzfaktor oder einer sicheren Gerätebindung kombiniert wird.

Unternehmen, die cloudbasierte Anwendungen oder virtuelle Desktop-Infrastrukturen einsetzen, sollten Zwei-Faktor-Authentisierung als verbindlichen Sicherheitsstandard etablieren. Dadurch wird verhindert, dass Passwörter allein für den Zugriff auf Systeme, Daten oder Netzwerke ausreichen.

2FA bietet Schutz in typischen Cyberrisikoszenarien:

Der Einsatz und die Implementierung einer Zwei-Faktor-Authentisierung hilft Ihrem Unternehmen und Ihren Mitarbeitern dabei, eine sicherere IT-Infrastruktur aufzubauen – sowohl hausintern als auch mit Remote-Mitarbeitern. In Kombination mit der Verwendung von sicheren Passwörtern und einem Passwort-Manager können Sie mit der 2FA nachhaltig hohe IT-Sicherheitstandards in Ihrem Arbeitsalltag etablieren.

Vielen Dank für Ihre Rückmeldung!

Um Ihnen ein optimales Erlebnis zu bieten, verwenden wir Technologien wie Cookies, um Geräteinformationen zu speichern und/oder darauf zuzugreifen. Wenn Sie diesen Technologien zustimmst, können wir Daten wie das Surfverhalten oder eindeutige IDs auf dieser Website verarbeiten. Wenn Sie Ihre Zustimmung nicht erteilen oder zurückziehen, können bestimmte Merkmale und Funktionen beeinträchtigt werden.

Abonnieren Sie unseren Newsletter und erhalten Sie regelmäßig aktuelle Updates aus der IT-Welt.